Microsoft 開發了一套代理式多模型系統,運用逾 100 個專門的 AI 代理來偵測軟件漏洞。這套名為 MDASH (Multi-Model Agentic Scanning Harness) 的安全系統旨在自動發現軟件中的安全漏洞。據 Microsoft 表示,MDASH 不同於依賴單一 AI 模型(例如 Claude Mythos)的方法,它整合了逾 100 個專門的 AI 代理,橫跨一系列前沿和精煉模型。

重點文章

MDASH 發現 16 個 Windows 關鍵漏洞

在 2026 年 5 月 12 日的 Patch Tuesday,Microsoft 報告了 MDASH 在 Windows 網絡與驗證堆疊中發現的 16 個新漏洞 (CVE)。該公司將其中四個歸類為嚴重級別,包括 tcpip.sys 核心元件、IKEv2 服務 (ikeext.dll)、netlogon.dll 和 dnsapi.dll 中的遠端程式碼執行漏洞。Microsoft 指出,這 16 個漏洞中有十個影響核心模式,且大多數可在無需驗證的情況下從網絡存取。公司同時強調,其程式碼庫特別難以審核:Windows、Hyper-V 和 Azure 均為專有產品,且不屬於公開訓練資料的一部分。

實現系統化漏洞偵測

MDASH 系統採用四階段管道協作模式。首先,它分析原始碼並繪製攻擊面。接著,專門的審計代理掃描程式碼以尋找可疑區域。在第三階段,由 Microsoft 稱為「辯論者」的第二組代理會針對每個發現的漏洞是否可被利用進行論證。重複項合併後,在最後階段由證據領導代理嘗試透過特定輸入來觸發漏洞。此管道設計具備模型無關性:當有新模型發佈時,只需更改配置即可與舊模型進行測試。此外,插件讓專家能夠注入特定領域的知識,例如核心呼叫慣例或 IPC 信任邊界,這些是基礎模型本身無法得知的。

MDASH 基準測試表現出色

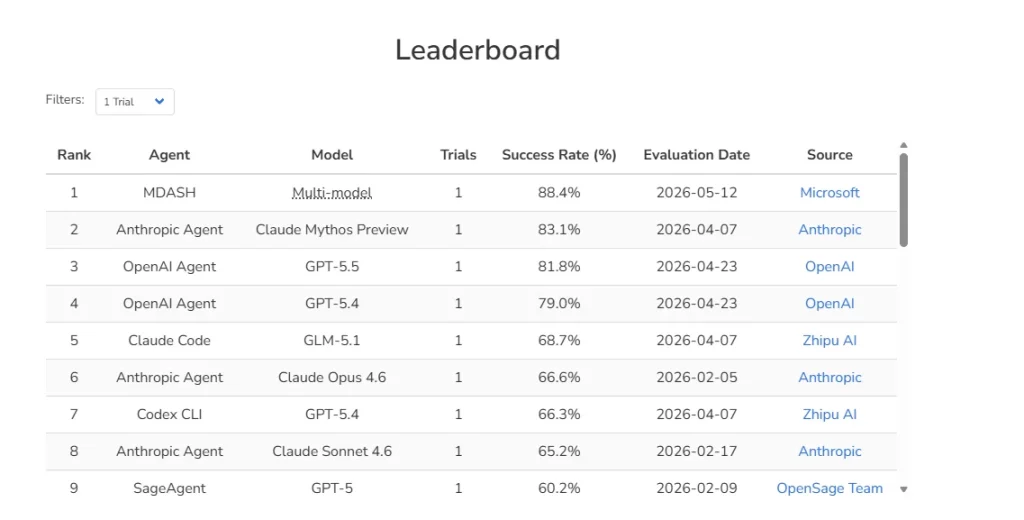

在 CyberGym 公開基準測試中,MDASH 系統針對 1,507 個真實漏洞取得了 88.45% 的分數,位居排行榜榜首,領先第二名的模型約五個百分點。然而,此比較具誤導性,因為 Microsoft 是將整個框架與單一模型進行對比;若單一模型也採用類似框架,其分數可能也會更高。Microsoft 的網誌文章並未揭露用於實現此分數的具體模型。該公司僅將「SOTA 模型」稱為主要推理者,「精煉模型」稱為低成本辯論者,並將「第二個獨立 SOTA 模型」描述為獨立的對應方。

這些模型究竟來自 OpenAI、Anthropic、Microsoft 內部實驗室還是第三方供應商,目前尚不清楚。MDASH 由 Microsoft 的自主程式碼安全團隊支持,其部分成員來自 DARPA AI 網絡挑戰賽的獲勝隊伍 Team Atlanta。該團隊曾為比賽構建了一個自主網絡推理系統,用於偵測並修復複雜開源專案中的錯誤。MDASH 目前正為外部客戶提供有限的私人預覽版本。Microsoft 網誌上提供了詳細的技術報告。OpenAI 和 Anthropic 等其他公司也正深入投入 AI 網絡安全領域,旨在利用其模型來防禦 AI 系統本身助長的安全威脅。